Почему обсуждать приватность в облаке уже недостаточно

Когда говорят про «облако», чаще всего имеют в виду три вещи: удобно, гибко и дешевле, чем своя серверная.

Но реальность сложнее: почти каждый новый облачный сервис автоматически становится частью критической инфраструктуры компании. А это уже про приватность, комплаенс и довольно жёсткие требования к безопасности.

Многие компании до сих пор мыслят бинарно: «облако либо небезопасно, либо мы всё переложим на провайдера и забудем». На практике это всегда гибрид: часть рисков вы делегируете, часть — усиливаете, часть — создаёте сами неправильной архитектурой.

Типичные ошибки при переходе в облако

Коротко — где чаще всего «стреляют в ногу»:

— переносят старые уязвимые системы «как есть» в новое окружение;

— доверяют настройку безопасности «по умолчанию» у провайдера;

— не разделяют данные по чувствительности;

— не готовят модель угроз под облачную инфраструктуру.

В итоге даже облачные решения для бизнеса с повышенной безопасностью превращаются в такой же «зоопарк», как и старая on‑prem-инфраструктура — только с красивой панелью управления.

Что важно понимать про приватность в облаке

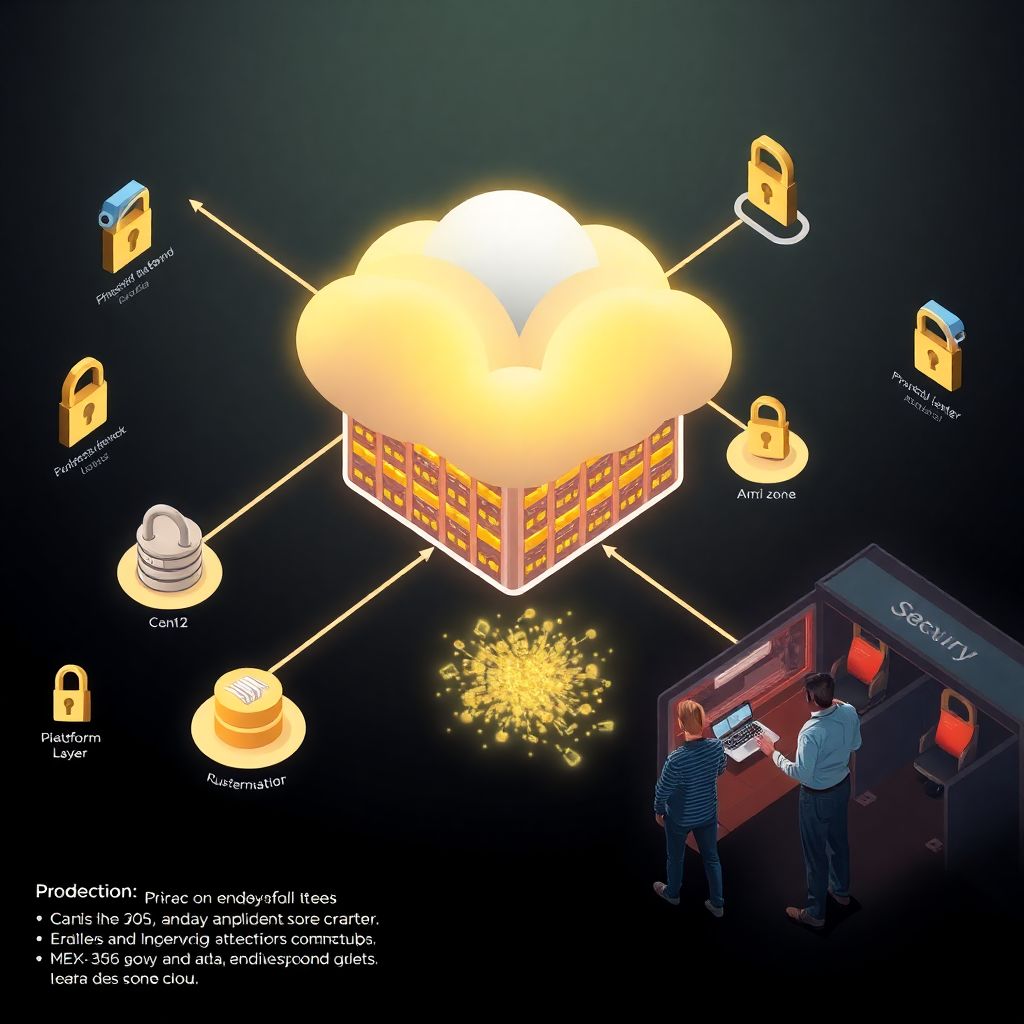

Три уровня ответственности

Есть практическое правило: в облаке вы не передаёте ответственность, вы разделяете её.

1. Уровень провайдера

Физическая безопасность ЦОД, сетевой периметр, гипервизор, отказоустойчивость, базовые средства мониторинга.

Пример: SLA 99,95 %, сертификация ISO 27001, Tier III у дата-центра, дублирование линий связи.

2. Уровень платформы и сервисов

Настройки безопасности в самом облаке: IAM-политики, сегментация сети, шифрование дисков и хранилищ, конфигурация Kubernetes, логирование, корпоративные облачные решения с шифрованием и резервным копированием.

3. Уровень приложения и данных

То, что целиком на стороне заказчика: архитектура приложения, защита API, токены, обработка персональных данных, права доступа внутри компании.

Ошибка — считать, что «у хорошего провайдера всё уже безопасно». На практике основные инциденты происходят на уровнях 2–3, просто потому что ими управляет ваша команда.

Реальный пример: утечка из-за “ноутбука админа”

Одна российская компания в финансовом секторе хранила данные клиентов в облачном хранилище с серверным шифрованием, аудит логов был включён, доступ — только по корпоративной VPN.

Но администратор скачал дамп базы на свой личный ноутбук «на выходные, чтобы быстрее разобраться». Ноутбук украли в метро, диск — без шифрования. Облако было настроено хорошо, но приватность сломалась на самом слабом звене — endpoint.

Вывод: безопасное облачное хранилище данных для компаний не спасёт, если нет контроля на конечных устройствах и процессов обращения с данными.

Технический блок: базовый набор защиты в облаке

Немного «скелета» без красивых слов:

— Шифрование данных

— At rest: диски и объектные хранилища шифруются (AES‑256, ГОСТ при необходимости).

— In transit: TLS 1.2+ минимум, запрет нешифрованных протоколов.

— В идеале — собственный KMS или отдельный модуль управления ключами, разделённый по средам (dev / test / prod).

— Сегментация сети

— Разделение по VPC/подсетям: фронт, бизнес‑логика, БД, админ‑зона.

— Zero Trust-подход: доступ между зонами только по whitelists/политикам, а не «одна большая доверенная сеть».

— Управление доступом (IAM)

— Принцип наименьших привилегий.

— Временные токены, short-lived credentials.

— Обязательная MFA для администраторов и всех, кто имеет доступ к данным пользователей.

— Резервное копирование и репликация

— Регулярные бэкапы в другую зону/регион.

— Проверка восстановления — не реже раза в квартал.

— Для критичных систем — RPO до 15 минут, RTO до часа (или строже, если бизнес‑критично).

Облако и закон: как не нарушить 152‑ФЗ

Если вы храните и обрабатываете персональные данные в облаке, вопрос комплаенса нельзя считать формальностью. Облачные сервисы с защитой персональных данных и соответствием 152-ФЗ — это не красивый маркетинг, а реальный набор обязательных требований.

Ключевые моменты:

— Дата-центр должен находиться в РФ, если это первичное хранение ПДн российских граждан.

— У провайдера должны быть:

— аттестованные средства защиты информации (СКЗИ, межсетевые экраны, СОВ, средства контроля целостности);

— необходимые лицензии ФСТЭК / ФСБ, если вы работаете с ПДн уровня 1–2.

— Договор должен явно описывать роли оператора и порученного обработчика ПДн, а также меры защиты.

Нестандартный, но рабочий подход: разделять данные так, чтобы максимально «обезличивать» их уже на входе в облако — и хранить связку «идентификатор ↔ персональные данные» в отдельном, более жёстко защищённом контуре.

Нестандартные архитектурные решения для приватности

1. Клиентское шифрование поверх облака

Вместо того, чтобы полностью полагаться на шифрование у провайдера, можно использовать двойной контур:

— данные шифруются на стороне приложения перед отправкой в облако;

— в облаке хранятся уже зашифрованные блоки;

— ключи — в вашей собственной KMS, развёрнутой в отдельной зоне или даже on‑prem.

Это по сути превращает публичный облачный сторедж в «слепое» безопасное хранилище: даже при компрометации учётных данных в облаке атакующий получает лишь зашифрованную массу.

Да, растут накладные расходы (CPU, сложность разработки, отдельный сервис KMS), но для финансовых сервисов и медицины это разумная цена за приватность.

2. «Разрубание» данных на логические фрагменты

Нестандартное, но очень действенное решение — логически разделять данные так, чтобы один кусок без другого не был ценен.

Например:

— идентификаторы пользователей и ключевая бизнес‑логика — в одном контуре;

— контактные данные и ПДн — в другом;

— платёжные токены — в третьем, с отдельным контролем доступа и логированием.

Даже если злоумышленник получит доступ к одному хранилищу, он увидит данные, не дающие полной картины.

Это сродни «sharding» по приватности, а не по производительности.

3. Аналитика и ML на синтетических данных

Команду аналитики часто тянет «залить всё в облачный DWH и Data Lake». Риск очевиден: туда же попадают ПДн, транзакции, поведенческие профили.

Реальная практика:

— поднимается отдельный контур, в который выгружаются обезличенные и/или синтетические данные;

— поля, позволяющие идентифицировать человека, заменяются псевдослучайными токенами;

— для обучения ML-моделей применяют генерацию синтетических датасетов, достаточно похожих на реальные, но не содержащих точные записи о пользователях.

Так вы получаете мощный аналитический контур в облаке, но не превращаете его в магнит для атак на приватность.

Как выбирать провайдера: вопросы, которые стоит задать

Когда вы рассматриваете облачную инфраструктуру с повышенной приватностью и защитой информации под ключ, полезно выйти за рамки красивых презентаций и обсудить конкретику:

— Где физически хранятся данные? В каких дата-центрах, в каких регионах?

— Какие сертификации по безопасности есть (ISO 27001, SOC 2, отечественные допуски)?

— Какие механизмы есть для:

— клиентского шифрования и работы с внешним KMS;

— детализированного IAM — до отдельных API‑методов;

— построения изолированных контуров (VPC, отдельные tenancy-модели, выделенные узлы)?

— Как реализованы корпоративные облачные решения с шифрованием и резервным копированием:

— где и как хранятся бэкапы;

— есть ли поддержка immutable backups (невозможность изменения/удаления в течение заданного срока);

— как контролируется доступ к бэкапам?

Полезный приём — попросить не только документацию, но и пример референсной архитектуры под ваш сценарий, с конкретными сервисами, настройками безопасности и оценкой рисков.

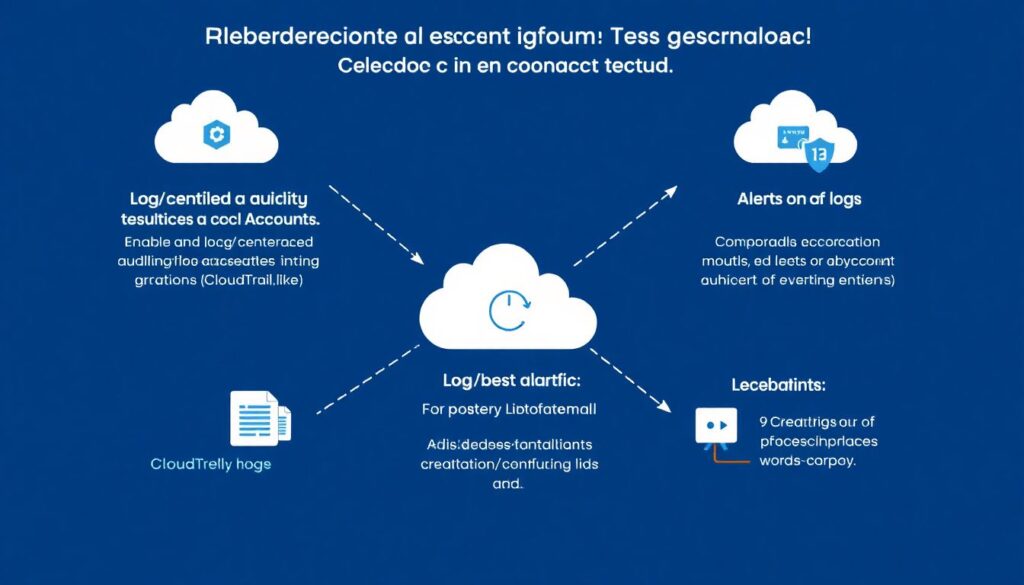

Что можно автоматизировать уже сейчас

Несколько практических шагов, которые поднимают уровень безопасности в большинстве облачных аккаунтов — без капитальной перестройки:

— Включить и настроить:

— централизованный аудит действий (CloudTrail‑аналог),

— логирование сетевого трафика,

— оповещения по ключевым событиям (создание/изменение админ‑ролей, отключение логов, изменение маршрутизации).

— Применить policy as code:

— описывать IAM-политики и сетевые правила в виде кода (Terraform, Ansible и т.п.);

— проводить code review для изменений в политике безопасности, как для обычного кода.

— Регулярно гонять автоматизированные проверки:

— сканеры misconfiguration (открытые S3‑ведра, публичные БД, открытые порты, слабые шифры);

— проверку на использование устаревших библиотек и образов контейнеров.

Такой минимальный набор уже вырывает вас из состояния «оно как‑то работает» в сторону управляемой безопасности.

Баланс удобства, приватности и реальных рисков

Облако — не панацея и не зло, а всего лишь ещё один слой абстракции. Безопасность в нём достигается не чекбоксами, а архитектурой: как вы проектируете потоки данных, шифрование, доступы и изоляцию.

Если свести к сути:

— приватность не возникает «по умолчанию», её приходится проектировать;

— даже самые продвинутые облачные решения для бизнеса с повышенной безопасностью можно испортить неаккуратной эксплуатацией;

— нестандартные, но работающие практики — клиентское шифрование, логическое «расщепление» данных и аналитика на синтетике — реально снижают ущерб от потенциальной утечки.

Тот, кто думает об угрозах в терминах сценариев, а не лозунгов «облако безопасно/небезопасно», в итоге выигрывает и по приватности, и по скорости внедрения новых сервисов.