Что вообще считать уязвимостью в JS-библиотеке

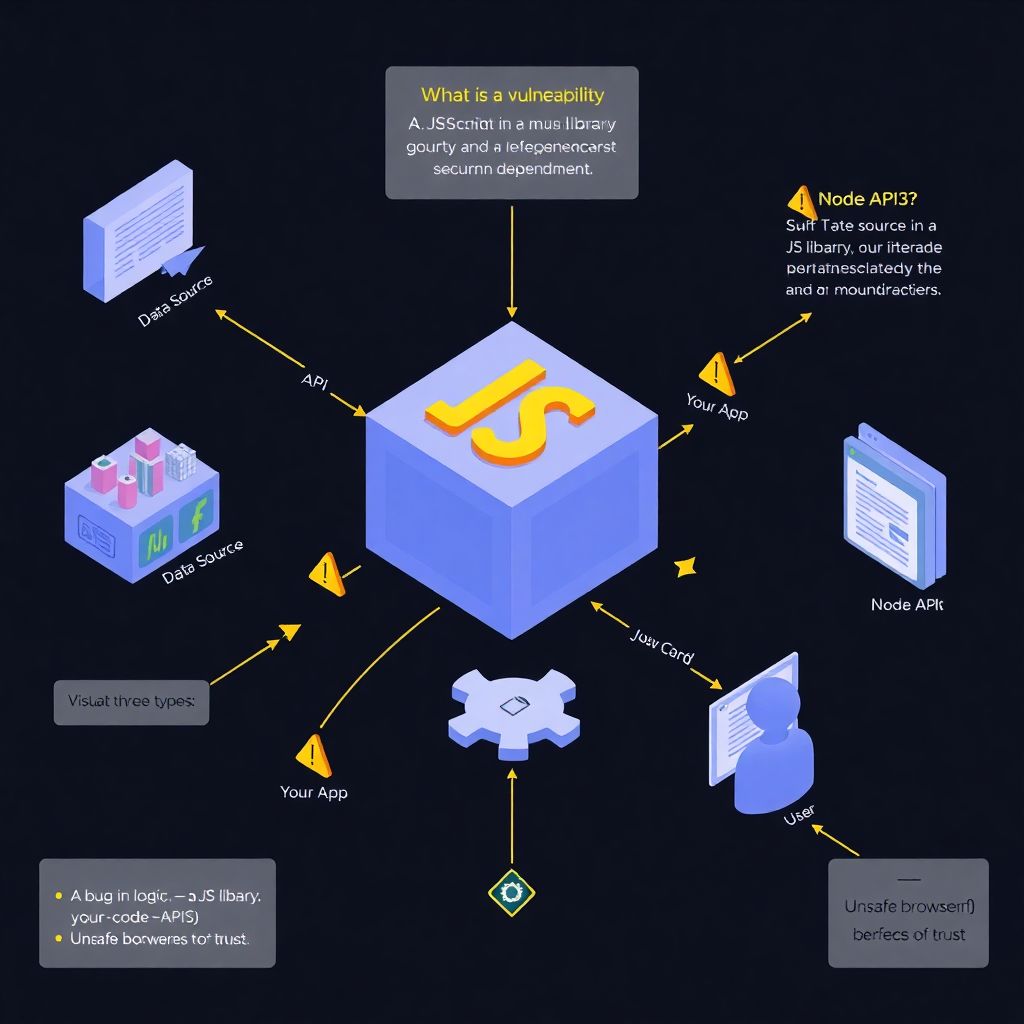

Когда мы говорим «уязвимость в JS‑библиотеке», чаще всего имеем в виду три вещи: баг в логике, который позволяет обойти правила; небезопасное использование браузерных или Node‑API; или преднамеренно вредоносный код, замаскированный под полезный модуль. Формально уязвимость — это такая особенность реализации, которую можно превратить в атаку с реальными последствиями: XSS, кража токенов, RCE на сервере. Полезно представить простую текстовую диаграмму: «источник данных → библиотека → ваш код → пользователь». Уязвимости прячутся на стыках: где библиотека верит данным, а ваш код верит библиотеке. Именно эти «стыки доверия» и стоит рассматривать под микроскопом в первую очередь.

Где прячется риск: точки входа и опасные API

Самое банальное, но до обидного частое место проблем — это функции, которые что‑то парсят, исполняют или вставляют в DOM: шаблонизаторы, markdown‑рендеры, конвертеры HTML, JSON‑парсеры с «расширенным синтаксисом». Представьте цепочку: «ввод пользователя → функция рендера → innerHTML». Любой лишний eval, new Function, dangerouslySetInnerHTML или прямое обращение к innerHTML без фильтрации — прямой кандидат на XSS. Нестандартный ход — завести «черный список» API прямо в репозитории и прикрутить линтер, который ломает сборку при появлении этих вызовов в зависимостях, подключаемых через мосты типа wrapper‑модулей. Вы фактически строите вокруг библиотеки тонкую «оболочку безопасности», не давая ей вылезти за рамки ожидаемого поведения.

Зависимости npm и supply‑chain: чем глубже, тем страшнее

Главная проблема современных проектов — не ваш код, а тысяча транзитивных модулей, которые прилетают в node_modules вместе с парой безобидных import. Услуги анализа зависимости npm на уязвимости обычно смотрят на версии пакетов и сравнивают их с базами CVE, но на практике этого мало: кто‑то мог втиснуть вредный код в минорный релиз без публичной огласки. Нестандартное, но действенное решение — ручной «аудит по поверхности»: вы фиксируете lock‑файл, а затем отслеживаете только дельту при апдейтах, просматривая diff по JS‑файлам подозрительных пакетов. Текстовая диаграмма здесь простая: «lockfile → список изменившихся файлов → быстрый ручной обзор критичных точек (init, postinstall, сетевые вызовы, доступ к fs)».

Сравнение ручного анализа и автоматического сканирования

Сервисы, предлагающие поиск уязвимостей в javascript библиотеках услуги по подписке, обычно строятся на сигнатурах и паттернах: известная версия, известный баг. Это похоже на антивирус: отлично ловит старые проблемы, но почти не видит свежих логических дыр. Ручной анализ, напротив, замечает странные архитектурные решения и небезопасные допущения, но требует времени и навыков. Разумный гибрид — сначала сканирование и мониторинг уязвимостей js библиотек для бизнеса через SCA‑инструменты, а затем точечный ручной разбор всего, что работает с авторизацией, криптографией или денежными операциями. Можно представить это как воронку: «все зависимости → авто‑скан → подозрительные пакеты → глубокий ручной разбор».

Пентест и мок‑окружение: как бить по библиотекам с разных сторон

Пентест веб-приложений на уязвимости js библиотек часто ограничивается атакой через браузер, но это только половина картины. Нестандартный подход — создавать «агрессивное» мок‑окружение, где библиотека получает максимально токсичные данные: гигантские строки, сломанный JSON, неожиданные типы. По сути, это легкий fuzzing, но вы запускаете его именно на публичных API библиотеки. Мысленная диаграмма: «генератор странных входных данных → тестовый стенд → обертка вокруг библиотеки с логированием → поиск неожиданных выбросов, предупреждений и нестабильного поведения». Всё, что ведет к выбросу стек‑трейса с частями бизнес‑логики или токенами, надо разбирать под микроскопом как потенциальную уязвимость.

Когда пора звать внешних экспертов и чем они реально отличаются

Если проект крутит деньги, персональные данные или критичные интеграции, разумно не только внутренне тестировать, но и аудит безопасности js библиотек заказать у команды, которая специализируется именно на JavaScript‑экосистеме. В отличие от общих консалтеров, такие специалисты знают типичные цепочки атак: от отравления кеша CDN до инъекций в source‑map и саботажа процесса сборки. Хорошая практика — сначала вычищаете все очевидное своими силами, а потом отдаете наиболее чувствительные цепочки (авторизация, платежный флоу, загрузка плагинов) в прицельный внешний аудит. Визуально это напоминает слоеный пирог: «самопроверка → автоматические сканеры → таргетированный экспертный разбор конкретных библиотек».

Мониторинг после релиза: защита как непрерывный процесс

Даже самый тщательный анализ не спасает от завтрашних уязвимостей, поэтому важно не только искать баги разово, но и поддерживать живую систему наблюдения. Здесь на сцену выходят сервисы, предлагающие сканирование и мониторинг уязвимостей js библиотек для бизнеса вместе с алертами по свежим CVE и подозрительным изменениям в зависимостях. Добавьте к этому собственные хуки: при каждом обновлении пакетов запускается мини‑пентест ключевых сценариев, автоматические скрипты проверяют, не появились ли новые сетевые домены или подозрительные postinstall‑скрипты. В итоге вы строите диаграмму замкнутого цикла: «обновление → сканирование → тестирование → ручной обзор критичных мест → релиз → фоновый мониторинг».