Безопасная доставка контента через CDN — это цепочка: пользователь → ближайший узел CDN → защищённое соединение с origin → контроль прав доступа → защита от атак и утечки данных. Важно настроить TLS, аутентификацию ссылок, ограничение трафика и мониторинг. Тогда CDN услуги для безопасной доставки контента реально снижают риски.

Краткая схема безопасной доставки контента

- Выбор облачного CDN с поддержкой современного TLS, WAF и DDoS-защиты.

- Настройка сертификатов, шифрования и безопасного origin‑подключения.

- Включение аутентификации ссылок, токенов или подписей запросов.

- Конфигурация правил кеширования и приватности данных пользователей.

- Подключение защиты от ботов, rate limiting и фильтрации запросов.

- Запуск мониторинга, логирования и алертов по аномалиям трафика.

- Регулярная проверка результата по короткому алгоритму контроля безопасности.

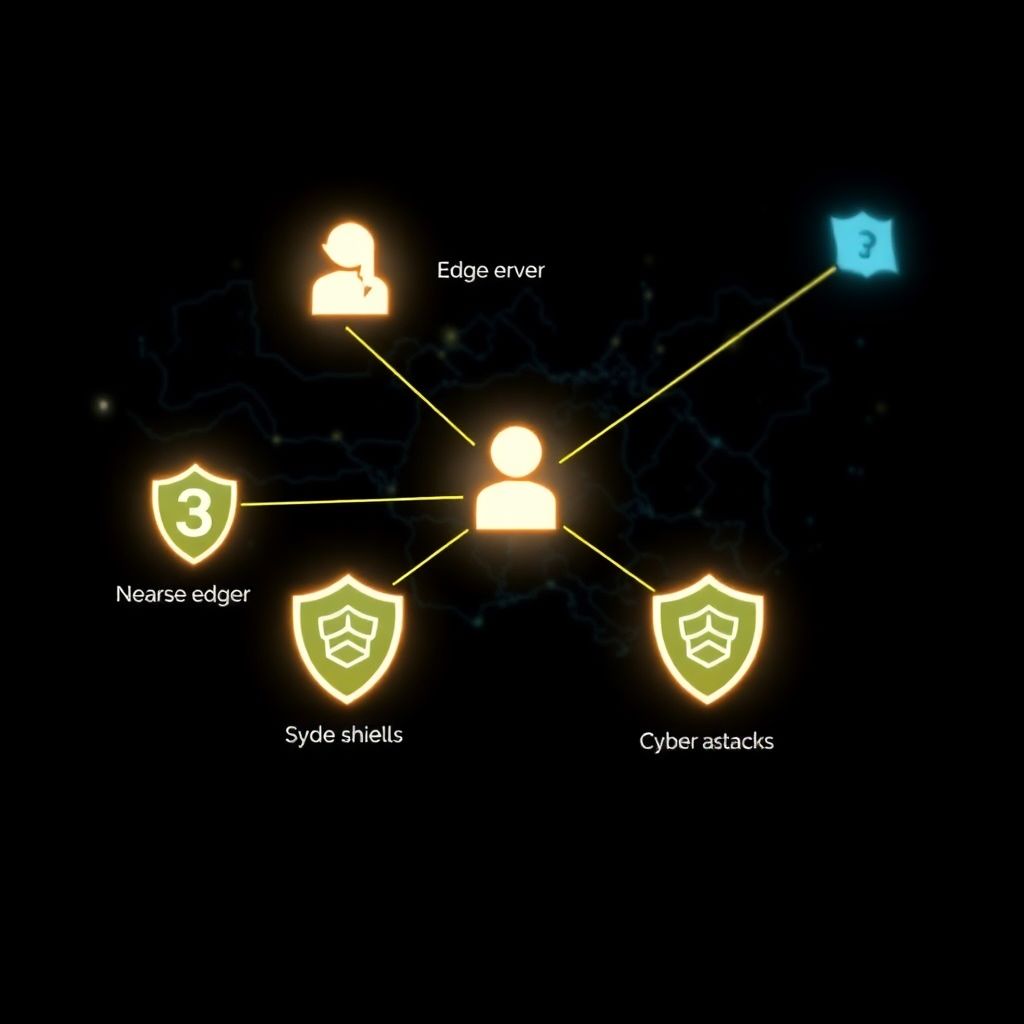

Архитектура: роли CDN, origin и промежуточных точек

CDN (Content Delivery Network) — это сеть распределённых узлов, которые принимают запросы пользователей, отдают кешированный контент и, при необходимости, запрашивают его у origin‑сервера. Узлы находятся ближе к пользователю, уменьшая задержку и нагрузку на основной инфраструктурный центр.

Origin — ваш исходный сервер (или кластер), где хранятся исходные версии файлов, страницы, API. Для безопасной доставки важно, чтобы доступ к origin шёл только с доверенных IP CDN по защищённому протоколу, а прямой доступ из интернета был максимально ограничен.

Между CDN и origin могут стоять дополнительные элементы: балансировщики, WAF, отдельные TLS‑терминаторы, внутренние кэши. Они расширяют функциональность, но усложняют схему. Если вы хотите защищенный cdn для сайта купить, важно понимать, какие из этих ролей CDN берёт на себя, а что остаётся в вашей зоне ответственности.

Для видео и медиа логика та же: лучший cdn сервис для безопасной доставки видео будет размещать кэши ближе к аудитории, обеспечивать шифрование и контроль доступа к потокам, а origin будет хранить мастер‑копии, доступные только через доверенный канал.

Аутентификация и авторизация запросов к контенту

Аутентификация и авторизация в CDN определяют, кто и на каких условиях может получить конкретный ресурс. Типичные механизмы:

- Подписанные (signed) URL/куки. К ссылке или cookie добавляется подпись и срок действия. CDN проверяет подпись и время, прежде чем отдать файл или поток. Подходит для платного видео, файлов загрузки, приватных разделов.

- JWT и заголовки авторизации. Клиент получает токен (например, после логина), прикрепляет его к запросам. CDN или edge‑функции валидируют токен и решают, разрешать или блокировать доступ. Удобно для API и SPA‑приложений.

- Проверка реферера и Origin. Простейшая защита статики (картинок, файлов) от хотлинкинга: CDN сопоставляет заголовки Referer/Origin с разрешённым списком доменов. Метод легко обходится, но полезен как дополнительный фильтр.

- IP‑списки и гео‑ограничения. Доступ разрешён только с доверенных сетей или из заданных стран. Работает на уровне правил CDN, помогает для админских панелей, внутренних API и региональных ограничений контента.

- Edge‑функции и кастомная логика. Скрипты на узлах CDN анализируют запрос (заголовки, куки, параметры, сигнатуры), обращаются к внешним сервисам и принимают решение. Даёт гибкость, но увеличивает сложность и стоимость.

- Временные ключи для загрузки/выгрузки. Для операций upload/download используются одноразовые или краткоживущие ключи, чтобы злоумышленник не мог длительно пользоваться выданными правами.

При выборе механизма учитывайте компромисс: более сильная аутентификация часто увеличивает число отказов из‑за ошибок конфигурации и повышает задержки. Важно документировать схему токенов и подписей, чтобы при масштабировании других команд не блокировать доступ к контенту.

Шифрование в транспортном и статическом слоях

CDN работает с двумя основными направлениями шифрования: между пользователем и узлом CDN, а также между узлом CDN и origin. Когда вы планируете подключить cdn с защитой от ddos, одновременно стоит проверить возможности TLS и настройки сертификатов.

- TLS между клиентом и CDN. Современный CDN должен поддерживать актуальные версии TLS и безопасные шифросuites. Сертификат можно выпускать у CDN‑провайдера или использовать собственный. Обязателен редирект с HTTP на HTTPS и корректный HSTS, если не мешает старым клиентам.

- Шифрование между CDN и origin. Частая ошибка — HTTPS до CDN и HTTP от CDN до origin. Лучше использовать сертификаты и для внутреннего плеча, ограничив доступ к origin только с IP CDN. Это защищает от прослушки и подмены трафика внутри инфраструктуры.

- Шифрование хранилища статики. Если CDN интегрирован с облачными хранилищами, включайте шифрование данных на диске. Оно не защищает от компрометации аккаунта, но снижает риск при физическом доступе или утечках снапшотов.

- Защита ключей и сертификатов. Закрытые ключи должны храниться в защищённых хранилищах у CDN‑провайдера и у вас. Регулярная ротация и автоматическое продление снижают риск истечения срока и компрометации.

- Специальные сценарии для видео и HLS/DASH. Для стриминга применяют шифрование сегментов и отдельную выдачу ключей. Лучший cdn сервис для безопасной доставки видео позволит управлять выдачей ключей и привязкой к токенам или пользователям.

Чем агрессивнее политика шифрования (строгий HSTS, только современные протоколы), тем выше риск несовместимости с устаревшими клиентами. В критичных для совместимости проектах иногда поддерживают дополнительный домен с более мягкими настройками.

Защита от DDoS, ботов и злоупотреблений трафиком

CDN распределяет трафик по сотням узлов и может поглощать значительные всплески запросов. Это делает логичным решение подключить cdn с защитой от ddos, чтобы атакующий не мог легко «положить» ваш origin‑сервер и сеть.

Возможности и сильные стороны CDN‑защиты

- Фильтрация на периметре: блокировка известных вредоносных IP, сетей и ботов по сигнатурам и репутационным спискам.

- Rate limiting и connection limiting: ограничение числа запросов или соединений в единицу времени с одного клиента или подсети.

- WAF‑правила: защита от типичных атак на веб‑приложения (инъекции, XSS, path traversal) ещё до попадания на origin.

- Защита DNS и L3/L4 уровней: рассеивание volumetric‑атак за счёт распределённой сети CDN и специализированной анти‑DDoS‑инфраструктуры.

- Антибот‑функции: поведенческий анализ, JavaScript‑проверки, device fingerprinting для отделения легитимных пользователей от скриптов.

Ограничения и trade‑off при использовании CDN‑защиты

- Сложные целевые атаки на бизнес‑логику (злоупотребление API, накрутка) требуют кастомных правил и интеграции с вашими системами; стандартных политик часто недостаточно.

- Агрессивные антибот‑настройки могут блокировать легитимных пользователей, особенно с корпоративных прокси и мобильных сетей.

- DDoS‑защита CDN не отменяет необходимости в безопасной архитектуре origin и резервных сценариях отказоустойчивости.

- Чем более продвинутые профили защиты вы включаете, тем выше задержки проверки и стоимость тарифов, что важно, если вы сравниваете облачный cdn с ssl шифрованием цена и бюджет.

Кеширование и политика безопасности данных и приватности

Кеширование на CDN напрямую влияет на безопасность: конфигурация кеша легко превращается в источник утечек. Ниже типичные ошибки и мифы.

- Кеширование приватных ответов. Ответы с персональными данными не должны кешироваться общим кэшем. Используйте заголовки Cache-Control и Vary, разделяйте кеш по токенам или полностью отключайте для таких маршрутов.

- Игнорирование заголовков приватности. Неправильная обработка Set-Cookie, Authorization и других чувствительных заголовков может привести к тому, что ответ для одного пользователя попадёт в кеш и будет показан другому.

- Миф: чем больше кешируем, тем безопаснее. Кеш уменьшает нагрузку на origin, но не «маскирует» уязвимости приложения. XSS, неправильная авторизация и другие логические ошибки остаются.

- Смешение статического и динамического контента в одном домене. Сервирование статики и приватных страниц с одного хоста усложняет политику кеша и Content Security Policy. Лучше разделять домены и пути.

- Отсутствие чёткой политики хранения логов и IP. CDN собирает много данных о пользователях; важно определить сроки хранения, анонимизацию и доступ к логам, особенно при работе с чувствительной аудиторией.

- Неучёт географических требований к данным. Иногда данные пользователей определённых стран должны храниться и обрабатываться в заданных регионах. При выборе cdn услуги для безопасной доставки контента уточняйте, как реализуется гео‑локация данных и трафика.

Мониторинг, логирование и оперативное реагирование на инциденты

Без мониторинга безопасная доставка через CDN становится «чёрным ящиком». Даже самый защищённый CDN бессмысленен, если вы не видите, что именно и как он фильтрует, и не можете быстро отреагировать на инцидент.

Мини‑кейс: вы решили защищенный cdn для сайта купить и включили WAF и DDoS‑защиту. После запуска часть пользователей жалуется на ошибки. Разумно сначала проверить логи CDN: какие правила чаще всего срабатывают, какие коды ошибок отдаются, из каких регионов идёт проблемный трафик.

- Сбор логов на уровне edge. Включите экспорт access‑логов и логов WAF в вашу систему логирования. Храните минимум поля: время, IP, гео, метод, путь, заголовки авторизации (с маскированием), результат проверки, код ответа.

- Метрики в реальном времени. Настройте дашборды по RPS, коду ответа, задержкам, срабатываниям WAF и rate limiting. Это позволяет видеть аномалии (всплески трафика, рост 4xx/5xx, резкий рост блокировок).

- Алерты и плейбуки. Для ключевых метрик заведите алерты и заранее описанные сценарии действий: кого уведомляем, какие правила временно ослабляем, какие включаем в «жёсткий» режим.

- Регулярные тесты конфигурации. Проводите проверки: тестовые DDoS‑симуляции, запросы с подозрительными паттернами, тесты производительности и совместимости клиентов.

Короткий алгоритм проверки результата безопасной доставки через CDN:

- Проверить, что все публичные URL отвечают только по HTTPS и сертификат корректен (цепочка доверия, домены, срок действия).

- Убедиться, что прямой доступ к origin без CDN закрыт (по IP и доменам), а трафик до него идёт по защищённому протоколу.

- Проверить, что приватные страницы и API требуют валидный токен/подписанный URL и не кешируются общим кэшем.

- Сымитировать подозрительный трафик (частые запросы, типовые атаки) и убедиться, что CDN блокирует или ограничивает такие запросы.

- Открыть дашборды и логи: подтвердить, что события фильтрации и ошибок корректно пишутся и по ним срабатывают алерты.

Используя этот алгоритм после настройки или смены провайдера, вы снижаете риск скрытых ошибок конфигурации. При обсуждении с поставщиком, у которого вы планируете облачный cdn с ssl шифрованием цена, можно пройтись по этим пунктам как по чек‑листу обязательных возможностей.

Разбор типичных сценариев и сомнений

Достаточно ли просто включить HTTPS на CDN, чтобы доставка стала безопасной?

Нет. HTTPS защищает только канал связи. Нужно ещё настроить аутентификацию, ограничения к origin, политику кеширования и защиту от атак. Без этого данные могут утекать или поддаваться злоупотреблениям, даже если трафик зашифрован.

Как понять, что CDN реально защищает от DDoS, а не просто проксирует трафик?

Проверьте наличие и настройки rate limiting, WAF, антибот‑функций, а также метрик и логов по блокируемому трафику. При возможности проведите тестовую нагрузку или пентест, чтобы увидеть реакцию CDN в реальных условиях.

Можно ли использовать один и тот же CDN для сайта и видеостриминга?

Да, но убедитесь, что провайдер поддерживает сегментированные потоки, шифрование сегментов и управление ключами. Иногда выгоднее выбрать лучший cdn сервис для безопасной доставки видео отдельно, если требуется DRM, сложная авторизация и глобальное покрытие.

Если у приложения строгая авторизация, нужна ли ещё защита CDN?

Да. CDN снимает значительную часть сетевых и volumetric‑рисков: DDoS, ботов, массовых сканирований. Приложенческая авторизация не защитит от попытки «залить» трафиком ваш origin или от базовых уязвимостей веб‑сервера.

Как не переплатить за безопасность при выборе CDN‑провайдера?

Чётко определите, какие функции вам нужны: TLS, WAF, DDoS‑защита, гео‑ограничения, edge‑функции. Сравните тарифы нескольких облачных провайдеров, где облачный cdn с ssl шифрованием цена и условия масштабирования прозрачны, и протестируйте их на ограниченной части трафика.

Нужно ли привлекать разработчиков для настройки безопасного CDN?

Да. Без участия разработчиков сложно корректно разделить статический и динамический контент, проставить заголовки кеширования, внедрить токены доступа и edge‑логику. Совместная работа с DevOps и безопасностью даёт лучший результат.

Что проверять после покупки и подключения CDN, чтобы не сломать пользователей?

Используйте короткий алгоритм проверки: HTTPS на всех доменах, доступность без ошибок, отсутствие кеширования приватных страниц, корректную работу WAF и отсутствие массовых ложных блокировок по логам и метрикам.