Стандарты и практики безопасной разработки для облачных приложений — это набор правил, процессов и технических средств, которые встраиваются в архитектуру, код и CI/CD, чтобы минимизировать риски утечек, взлома и простоя. Ниже — практическая инструкция, как поэтапно внедрить их в облаке без лишней сложности.

Краткие ориентиры по безопасности облачных приложений

- Начинайте с моделирования угроз и базовой сегментации: минимальный доступ, раздельные среды, отдельные учетные записи облака.

- Шифруйте данные в покое и при передаче, внедряйте токенизацию и маскирование для чувствительных полей.

- Интегрируйте анализ уязвимостей в CI/CD, управляйте секретами централизованно, исключите секреты из репозиториев.

- Включайте детальное логирование и алерты по ключевым сценариям атак, регулярно отрабатывайте план реагирования.

- Проводите регулярный аудит конфигураций и кода; фиксируйте требования стандартов в политике разработки.

- Используйте услуги DevSecOps для облачных приложений и внешний консалтинг там, где не хватает экспертизы.

Контроль доступа и управление идентификацией

Этот блок нужен любой команде, которая хранит в облаке реальные пользовательские данные, подключает внешние API или использует несколько сред (dev/test/prod). При простых прототипах без персональных данных можно временно ограничиться базовой авторизацией, но не переносить такой подход в продуктив.

Базовые практики:

- Централизованный IAM в облаке. Используйте встроенный IAM провайдера (AWS IAM, Azure AD, Google Cloud IAM) с принципом минимально необходимого доступа (least privilege).

- Разделение ролей и сред. Отдельные учетные записи/проекты для prod и non-prod, роли только под конкретные задачи (deploy, read-logs, db-admin).

- Федерация и SSO. Интеграция с корпоративным IdP (OIDC/SAML), использование MFA для администраторов и разработчиков.

- Управление учетными записями сервисов. Сервисные аккаунты с ограниченными ролями, ротация ключей, отсутствие long‑lived токенов.

Проверка эффективности:

- Метрика: доля пользователей и сервисов, у которых есть доступ только к необходимым ресурсам (по результатам регулярного обзора прав).

- Метрика: время отключения доступа у уволенного сотрудника/партнера в продуктивных контурах.

Безопасная архитектура: принципы проектирования и изоляции

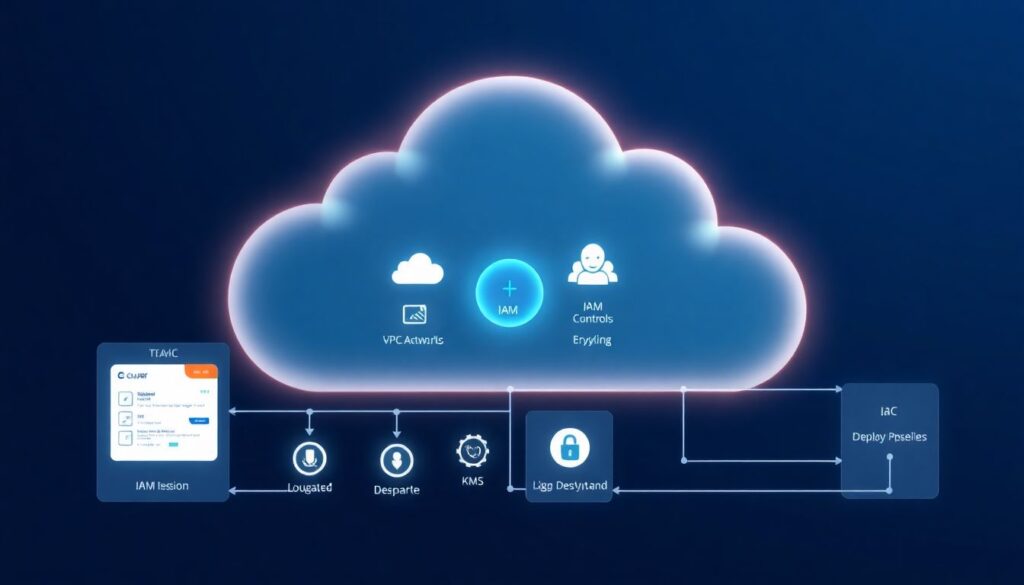

Для внедрения стандартов безопасной разработки в облаке на уровне архитектуры потребуется минимальный набор:

- Доступ к настройкам облака: управление сетями (VPC/VNet/VPC‑Network), IAM, KMS, логированием.

- Инструменты: IaC (Terraform, CloudFormation, Bicep), шаблоны базовых сетевых конфигураций, WAF, средство управления секретами.

- Роли: архитектор, DevOps/Platform‑engineer, ответственный за безопасность (внутренний или внешний консалтинг по безопасности облачных приложений для бизнеса).

| Типовая уязвимость | Рекомендация по архитектуре | Приоритет внедрения |

|---|---|---|

| Публично доступные базы данных или хранилища | Размещать БД и хранилища в приватных подсетях, включить блокировку публичного доступа, доступ только через приватные эндпойнты или VPN. | Критический |

| Отсутствие сетевой сегментации между сервисами | Разделить уровни (web, app, data) по подсетям, ограничить трафик security‑группами/NSG только необходимыми портами. | Высокий |

| Общий кластер для prod и test | Использовать отдельные кластеры Kubernetes/контейнерные среды для продакшена и тестов, отдельные учетные записи. | Высокий |

| Прямой доступ разработчиков к продакшену | Доступ только через bastion/jump‑host, строго по ролям, операции через утвержденные пайплайны. | Высокий |

| Облачный аккаунт без централизованного логирования и мониторинга | Включить CloudTrail/Activity Log/Audit Log, централизовать логи в отдельный проект/аккаунт, настроить хранение и доступ. | Средний |

Проверка эффективности:

- Метрика: доля критичных ресурсов (БД, хранилища, кластеры), недоступных из публичного интернета.

- Метрика: количество ручных изменений в прод‑инфраструктуре без IaC по результатам ежемесячного обзора.

Если внутренней экспертизы не хватает, логично привлечь безопасная разработка облачных приложений услуги у специализированного подрядчика, особенно на этапе первоначального проектирования.

Защита данных на всех стадиях: шифрование, токенизация, маскирование

Перед пошаговой настройкой важно понимать ключевые риски и ограничения:

- Неверно выбранный механизм шифрования может затруднить миграции и интеграции.

- Слишком агрессивная маскировка данных ломает отладку и аналитику.

- Неконсистентная токенизация между системами порождает сложности синхронизации.

- Ошибки в управлении ключами приводят к потере доступа к данным.

-

Определите классификацию данных и зоны хранения.

Разделите данные по чувствительности (например, персональные, платежные, служебные) и определите, в каких сервисах и регионах они могут храниться.- Зафиксируйте список полей, подлежащих шифрованию, токенизации и маскированию.

- Учитывайте требования регуляторов и договорные обязательства.

-

Включите шифрование данных в покое на уровне облака.

Активируйте шифрование для БД, объектного хранилища и дисков ВМ с использованием KMS/Key Vault/Cloud KMS.- По возможности используйте ключи, управляемые клиентом, с регламентом ротации.

- Ограничьте доступ к операциям управления ключами отдельными ролями.

-

Обеспечьте шифрование данных при передаче.

Используйте TLS для всех внешних и внутренних HTTP(S)‑эндпойнтов, шифруйте соединения к БД.- Применяйте mTLS для сервис‑ту‑сервис взаимодействий, особенно в сервис‑мешах и внутри Kubernetes.

- Запрещайте небезопасные протоколы и старые версии TLS на уровне балансировщиков и API‑шлюзов.

-

Настройте токенизацию чувствительных полей.

Для полей, которые часто используются в бизнес‑логике, используйте токенизацию с хранением оригиналов в защищенном хранилище.- Реализуйте выделенный сервис токенизации с четким API и аудитом обращений.

- Обеспечьте детерминированную токенизацию там, где нужны фильтры и агрегации.

-

Реализуйте маскирование данных в непроизводственных средах.

Для dev/test используйте обезличенные или маскированные наборы, исключая реальную персональную информацию.- Автоматизируйте процесс маскировки при выгрузке данных из prod в test.

- Задокументируйте шаблоны маскировки для ключевых сущностей.

-

Внедрите управление ключами и журналирование операций.

Все операции с ключами и секретами должны логироваться, а доступ — регулироваться отдельными ролями.- Используйте политики, запрещающие создание неконтролируемых ключей вне KMS.

- Регулярно просматривайте логи операций с ключами и токенами.

Проверка эффективности:

- Метрика: доля хранилищ и БД с включенным шифрованием и контролируемыми ключами.

- Метрика: количество инцидентов доступа разработчиков к неотмаскированным прод‑данным в non‑prod средах.

CI/CD и безопасность: автоматизация проверок и управление секретами

Интеграция безопасности в конвейер — ядро подхода DevSecOps. Для автоматизированной проверки результата используйте следующий чек‑лист:

- В пайплайны встроен анализ зависимостей (SCA) и статический анализ кода (SAST) с блокировкой сборки при критичных находках.

- Контейнерные образы проходят сканирование уязвимостей до публикации в регистр.

- Инфраструктурный код (Terraform, Helm, Kubernetes‑манифесты) проверяется на небезопасные конфигурации.

- Секреты (пароли, токены, ключи) не хранятся в репозиториях, используются хранилища секретов провайдера или внешние решения.

- Включен контроль утечек секретов: сканирование истории git, защита push‑ов с секретами.

- Доступ к пайплайнам и настройкам CI/CD ограничен ролями, включена аутентификация по SSO и MFA.

- Для продакшн‑деплоя требуется подтверждение (manual approval) от ответственного за релиз/безопасность.

- Пайплайны логируют все шаги: кто запустил, что деплоилось, какие проверки прошли и с какими результатами.

Если внутренних сил на построение процесса не хватает, имеет смысл заказать услуги DevSecOps для облачных приложений у внешних команд, особенно при сложных мульти‑облачных контурах.

Проверка эффективности:

- Метрика: доля репозиториев и пайплайнов, в которых включены автоматические проверки безопасности.

- Метрика: количество найденных уязвимостей на ранних стадиях (до ручного тестирования и prod).

Мониторинг, логирование и реагирование на инциденты в облаке

Типичные ошибки при организации наблюдаемости и реагирования:

- Отсутствие единой точки сбора логов: каждый сервис пишет «куда‑то», анализа по инцидентам сделать нельзя.

- Логирование только технических событий без записей об аутентификации, изменении прав и попытках доступа.

- Отсутствие алертов по событиям безопасности (аномальные логины, неуспешные попытки входа, изменения политик).

- Логи хранятся слишком мало времени или доступны всем разработчикам без разграничения.

- Нет плана реагирования: при инциденте команда не знает, какие шаги делать и кто принимает решения.

- Продуктивные и тестовые логи смешаны, что усложняет расследование и повышает риск раскрытия данных.

- Неиспользование возможностей облачных сервисов безопасности (Cloud Security Center, GuardDuty и аналоги).

- Игнорирование результатов внешних проверок и аудиторов, в том числе когда был заказан аудит безопасности облачных приложений цена которого уже оплачена.

Проверка эффективности:

- Метрика: время от появления события до его обнаружения (по ключевым сценариям).

- Метрика: доля инцидентов, по которым были выполнены все шаги утвержденного плана реагирования.

Оценка рисков и соответствие требованиям: тесты, аудиты и требования

Подходы к оценке рисков и контролю соответствия можно комбинировать, выбирая уместный вариант под зрелость команды и бюджета.

-

Внутренний процесс с чек‑листами и регулярными ревью.

Подходит командам со своей экспертизой и небольшими системами. Вы разрабатываете чек‑листы по конфигурации облака, коду и процессам релиза, регулярно проводите ревью. -

Периодический внешний аудит и пентест.

Актуально, если система обрабатывает чувствительные данные или важна для бизнеса. Выбирая поставщика, смотрите не только на аудит безопасности облачных приложений цена, но и на опыт в вашей предметной области. -

Полноценная программа комплаенса.

При необходимости соответствовать отраслевым стандартам имеет смысл строить постоянную программу: политика разработки, регламенты, обучение, регулярные тесты и внешние проверки. -

Гибридный подход с внешним консалтингом.

Когда процесс уже существует, но не хватает уверенности, полезен точечный консалтинг по безопасности облачных приложений для бизнеса: аудит архитектуры, ревью процессов DevSecOps, рекомендации по приоритизации доработок.

Проверка эффективности:

- Метрика: количество критичных замечаний, повторяющихся из аудита к аудиту.

- Метрика: доля требований внутренних и внешних стандартов, формально описанных и покрытых контролями.

Во всех вариантах фиксируйте результаты в артефактах процесса: отчеты аудита, протоколы ревью, планы устранения уязвимостей. Это основа для устойчивой и безопасной разработки облачных приложений услуги которой вы предоставляете или получаете.

Практические ответы на распространённые сложности внедрения

С чего начать, если стандарты безопасности раньше почти не применялись?

Начните с инвентаризации: какие приложения, данные и облачные аккаунты у вас есть. Далее определите один приоритетный контур (обычно продакшен) и внедрите базовые практики: IAM, шифрование, логирование и простейший чек‑лист для ревью кода и конфигураций.

Как встроить требования безопасности в работу разработчиков, не тормозя релизы?

Оформите требования как часть «Definition of Done» и включите проверки в CI/CD, чтобы они выполнялись автоматически. Новые правила вводите постепенно, начиная с информирующих предупреждений и только потом блокируя сборку при нарушениях.

Нужно ли сразу покупать много инструментов для DevSecOps?

Нет. Сначала используйте возможности облачного провайдера и открытые инструменты анализа кода и конфигураций. Отдельные коммерческие решения стоит подключать, когда базовый процесс уже отлажен и вы понимаете, какие именно пробелы нужно закрыть.

Как поступать с наследованными системами, которые сложно адаптировать под новые стандарты?

Определите минимально необходимый уровень защиты: сегментация сети, внешние прокси и WAF, усиленный мониторинг и контроль доступа. Далее планируйте постепенную модернизацию или вынос наиболее рискованных компонентов в более современную архитектуру.

Когда стоит привлекать внешних консультантов по безопасности?

Когда принимаются архитектурные решения по важным для бизнеса системам, при подготовке к крупным интеграциям или требованиям регуляторов, а также когда у команды нет опыта в конкретных технологиях облака или стандартах соответствия.

Как убедить бизнес инвестировать в безопасность облачных приложений?

Привяжите риски к понятным последствиям: простой сервиса, нарушение договоров, потеря клиентов. Покажите, как внедрение стандартов и услуг DevSecOps для облачных приложений снижает вероятность инцидентов и стоимость восстановления, и сравните это с затратами на минимальный план внедрения.

Как часто нужно пересматривать стандарты безопасной разработки в облаке?

Минимум раз в год и при значимых изменениях: переход в другой регион, запуск нового продукта, смена облачного провайдера или серьезные инциденты. Важно фиксировать изменения в документации и доносить их до команды разработки и эксплуатации.