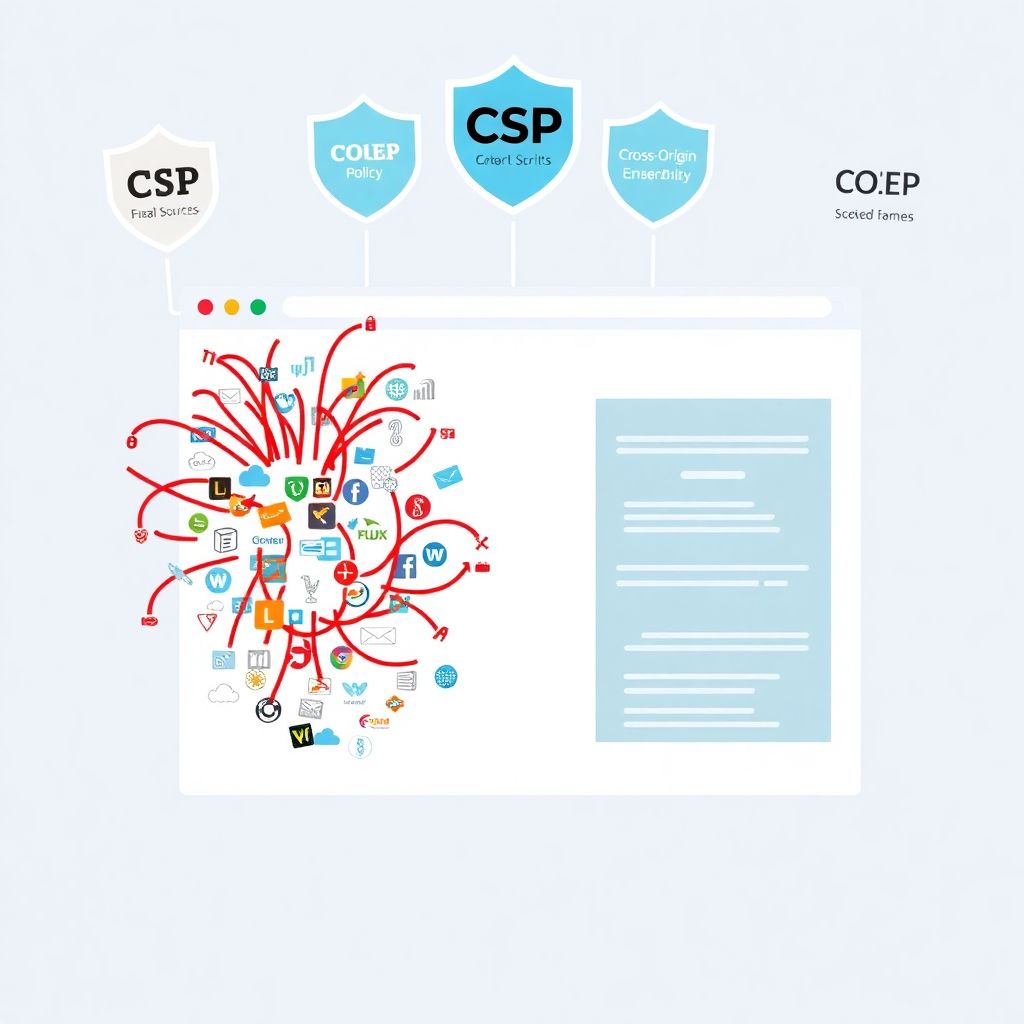

Зачем вообще нужны CSP, COOP и COEP

Проблема смешанной компоновки страниц

Когда страница тянет к себе кучу скриптов, виджетов и фреймов из разных мест, она превращается в общий двор: кто угодно может подсмотреть данные, помешать работе или украсть токен сессии. Браузеры по умолчанию довольно доверчивы, поэтому без дополнительных правил любая интеграция с внешним контентом увеличивает риск. Безопасная компоновка страниц как раз и строится вокруг того, чтобы аккуратно развести «своё» и «чужое», задав строгие рамки для скриптов, ресурсов и взаимодействия между вкладками, окнами и фреймами.

Разные подходы к защите

Есть три основных стратеги: ничего не делать и полагаться на «безопасный» код, включить только CSP, или же выстроить полноценный набор заголовков — CSP, COOP и COEP. Первый путь кажется простым, но любое XSS сразу даёт атакующему полный доступ к окружению страницы. Второй вариант, когда ограничиваем только ресурсы и выполнение скриптов, уже неплох, но не решает атак через разделяемый контекст между окнами. Третий подход делает страницу независимым «островом», что особенно критично для сложных SPA и кабинетов с чувствительными данными.

Кратко про сами механизмы

Как работает CSP

Content Security Policy управляет тем, откуда можно грузить скрипты, стили, шрифты, кадры, и при каких условиях запускать инлайн‑код. Это основной инструмент, когда вам нужна настройка csp coop coep для сайта с минимумом неожиданностей. За счёт директив вроде script-src и frame-ancestors вы прекращаете хаотическую загрузку ресурсов и перекрываете большинство типичных XSS. При этом важно не только включить CSP, но и следить за отчётами о нарушениях, иначе мелкие проблемы будут копиться и бить по функциональности.

Роль COOP и COEP

Cross-Origin Opener Policy отвечает за то, будет ли вкладка делить «окружение» с другими вкладками и окнами. Cross-Origin Embedder Policy, в свою очередь, задаёт правила встраивания чужого контента и работы с низкоуровневыми API. Вместе они помогают изолировать ваше приложение от соседей, чтобы никакая случайно открытая вкладка не смогла вмешаться в работу. Для тяжёлых фронтенд‑приложений оптимальная конфигурация csp coop coep для веб приложений становится обязательной, иначе новые возможности браузера либо не включатся, либо будут открыты ценой безопасности.

Необходимые инструменты и окружение

Что нужно подготовить на стороне сервера

Для начала проверьте, можете ли вы свободно добавлять и изменять HTTP‑заголовки. На Nginx и Apache это настраивается в конфиге, в Node.js — на уровне middleware, в облачных платформах часто есть графический интерфейс для таких задач. Также заранее подготовьте тестовый домен или хотя бы отдельную ветку деплоя, чтобы ошибки конфигурации не ломали боевой трафик. Полезно сразу организовать аудит безопасности сайта csp coop coep: собрать список всех используемых доменов для скриптов, стилей, изображений и фреймов, чтобы не гадать, что именно нужно разрешить в политике.

Инструменты разработчика и мониторинг

В браузере вам понадобятся вкладка Network для проверки заголовков и вкладка Console для отслеживания нарушений Content Security Policy. Почти все современные браузеры умеют показывать детальные сообщения, какие именно ресурсы были заблокированы и по какой причине. Для COOP и COEP полезно дополнительно смотреть, какие запросы к сторонним ресурсам отваливаются из-за отсутствия нужных CORS‑заголовков. Если проект крупный, имеет смысл встроить сбор отчётов о нарушениях в логирование, чтобы постепенно приближаться к режиму внедрение политики безопасности контента csp под ключ, без ручного вылавливания мелких сбоев.

Поэтапный процесс настройки

Шаг 1: Мягкий запуск CSP

Начинайте с report-only режима: добавьте заголовок Content-Security-Policy-Report-Only с достаточно строгой, но ещё не «боевой» политикой. Так вы увидите, что сломается, не ломая это на самом деле. Постепенно убирайте лишние источники, закрывайте wildcard‑маски, отказывайтесь от небезопасных конструкций вроде inline‑скриптов. Как только шум в отчётах снизится, переводите настройки в основной заголовок Content-Security-Policy. Такой подход позволяет избежать резких падений функционала и делает процесс настройки предсказуемым для команды.

Шаг 2: Включение COOP и COEP

Дальше подключайте кооперацию заголовков безопасности: Cross-Origin-Opener-Policy и Cross-Origin-Embedder-Policy. Лучшие результаты даёт связка same-origin для COOP и require-corp для COEP, но она требует, чтобы все встраиваемые ресурсы корректно выставляли CORS‑или CORP‑заголовки. Поэтому сначала включите их на тестовом стенде, проверьте, какие запросы ломаются, и договоритесь с владельцами сторонних сервисов о добавлении необходимых заголовков. Фактически вы получаете услуги по настройке заголовков безопасности coop coep, только проводите их внутри своей инфраструктуры, адаптируясь под реальные зависимости проекта.

Шаг 3: Сравнение с альтернативами

Иногда вместо COOP/COEP предлагают использовать только sandbox‑iframes или полностью уйти в микросервисы без общего фронтенда. Первый подход даёт частичную изоляцию, но не защищает от утечек через общие окна или совместный процесс браузера. Второй сильно усложняет архитектуру, а проблема общей компоновки страниц просто переезжает на уровень API‑шлюзов и фронтенд‑оболочек. Комбинация CSP с COOP/COEP проще в сопровождении: вы сохраняете единое веб‑приложение, но чётко ограничиваете зоны ответственности и снижаете уровень доверия между доменами до комфортного минимума.

Устранение неполадок и типичные ошибки

Когда что‑то внезапно перестаёт работать

Если после включения политики часть страниц перестала загружаться как надо, первым делом смотрите в консоль браузера: там обычно прямо указано, какая директива CSP или какой заголовок COEP стал причиной блокировки. Очень часто проблемы возникают из‑за инлайн‑скриптов, старых библиотек, вставленных «как есть», или сторонних виджетов, которые не готовы к жёстким ограничениям. Решение — постепенно переписывать такие места, выносить скрипты в отдельные файлы и согласовывать параметры встраивания с поставщиками сервисов, а не хаотично ослаблять политику.

Финальная доводка конфигурации

Когда система стабилизировалась, стоит ещё раз пройти весь путь и оценить, насколько ваши правила не слишком расслаблены. Иногда после длительных тестов остаются временные исключения для доменов, которыми никто уже не пользуется, или слишком широкие маски, добавленные в спешке. На этом этапе полезно провести повторный аудит: проверить, соответствует ли текущая схема тому, что вы считаете «боевым» стандартом. Так вы приближаетесь к состоянию, когда оптимальная конфигурация csp coop coep для веб приложений зафиксирована, документирована и по сути выполняет роль внедрение политики безопасности контента csp под ключ внутри вашей команды.